インディアナ大学の学生数名と、北京大学、ジョージア工科大学の学生らで構成される研究グループが、「OS X」や「iOS」でパスワード管理する「iCloud キーチェーン」から、パスワードを盗み取れる重大な脆弱性を発見し、レポートを公開しました。

研究グループがこの脆弱性を発見したのは、昨年2014年10月のこと。直ぐにAppleに知らせたところ、発表するのは6ヶ月待って欲しいと要請された為、今になって発表することになったそうですが、今現在の最新バージョンでも対策は行われていません。

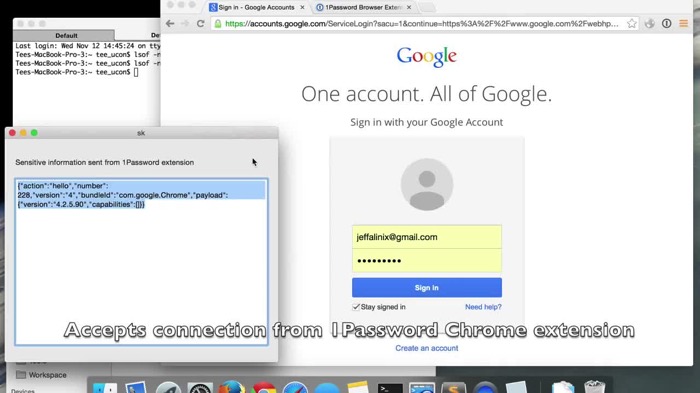

公開されたデモンストレーションでは、悪意のあるアプリを使用して、最新バージョンの「Chrome」で入力したWebサイトのログインパスワードを盗み取っている様子が映し出されています。キーロガーではないので、例えば「1Password」の拡張機能を使用しても、入力時に同じく盗み取られますし、「Chrome」以外に「メール」アプリなどでも同様に機密データに不正アクセスすることが可能なようです。

「OS X」や「iOS」向けにこの悪意のある機能を埋め込んだアプリが出回れば、大変なことになりますが、研究グループが実験的に、悪意のある機能を埋め込んだアプリを「Mac App Store」と「App Store」に提出したところ、Appleの審査をパスしてリリースされてしまったそうですから、この脆弱性を悪用したアプリの被害に遭う可能性も十分考えられます。

この脆弱性を修正するには、アプリ単体では不可能で、「OS X」と「iOS」レベルでの修正が必要ということです。

現在、「OS X」や「iOS」でパスワードを「iCloud キーチェーン」に保存しているユーザーは、修正アップデートがリリースされるまでは、目新しいアプリをインストールするのはやめておいた方がいいかもしれません。

もちろん、iCloudキーチェーンの使用を中止することは必須です。

- Source report.pdf

- Source The Register

- Via Ars Technica