iOS 7.1.1 ~ 8.1に存在する脆弱性として「Masque Attack」というものが報告されています。

これは、JailbreakしていないiOSデバイスでも、非AppStoreのサードパーティアプリをインストールすることができるプロビジョニング(参考:Jailbreakの必要がないエミュ「SiOS」)を悪用したもの。

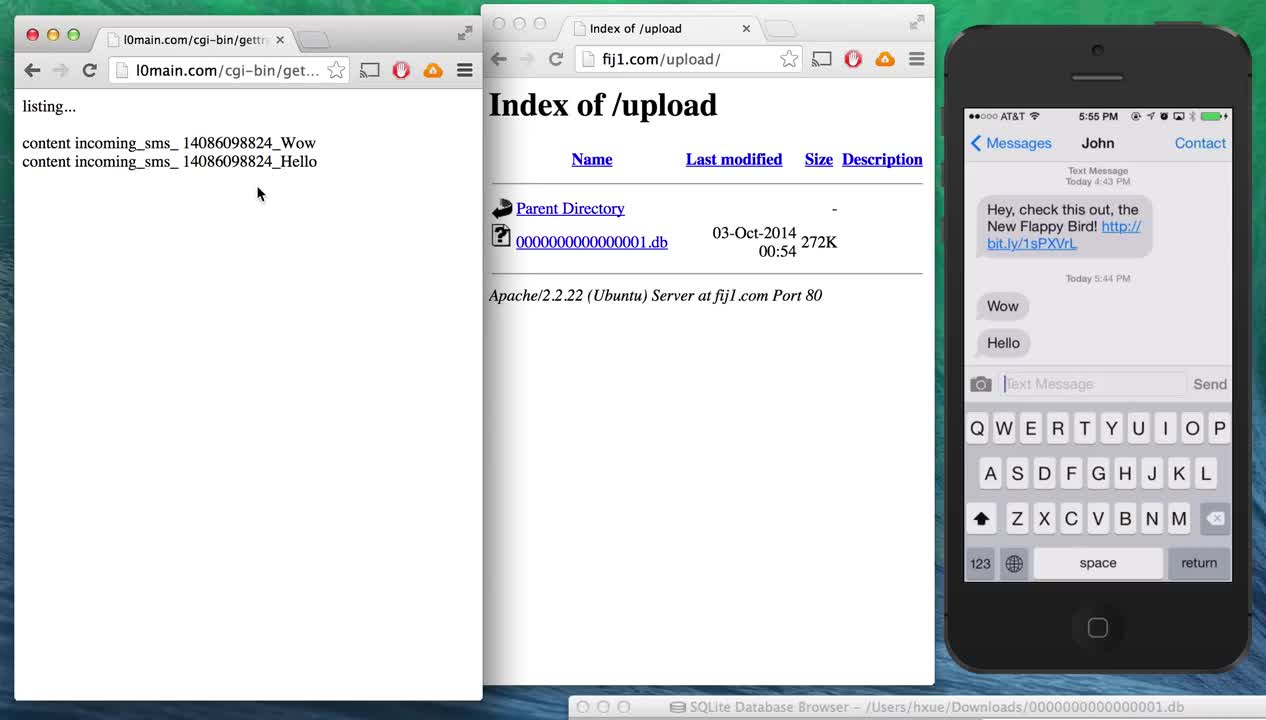

報告されている手口では、偽アプリのインストールURLを記載したメールが送りつけられてきて、そのURLを開くとインストールを開始するダイアログが出現、言われるがままにインストールしてしまうと、Gmailなどの既存アプリに置き換わる形で偽アプリがインストールされてしてしまうということです。この他にも、SMSのメッセージやWebサイトなどのリンクからも偽アプリの誘導が考えられます。

インストールされた偽アプリは入力された情報を外部に送信しており、気づかずに使用してしまうと、メールやメッセージの内容が筒抜けになる恐れがあります。(実際に公開されているデモ動画では、Gmailに置き換わった偽アプリがメールの内容を外部に送信している様が記録されている)

とはいえ、対策は至って簡単なもので、「アプリのインストールはAppStoreからしか行わない」これを厳守するだけで、偽アプリのインストール被害からは逃れることができます。

また、iOS 7.xなら、設定 > 一般 > プロファイル からインストールされているプロビジョニングファイルが確認できるので、偽アプリがインストールされているか否かをチェックできます。